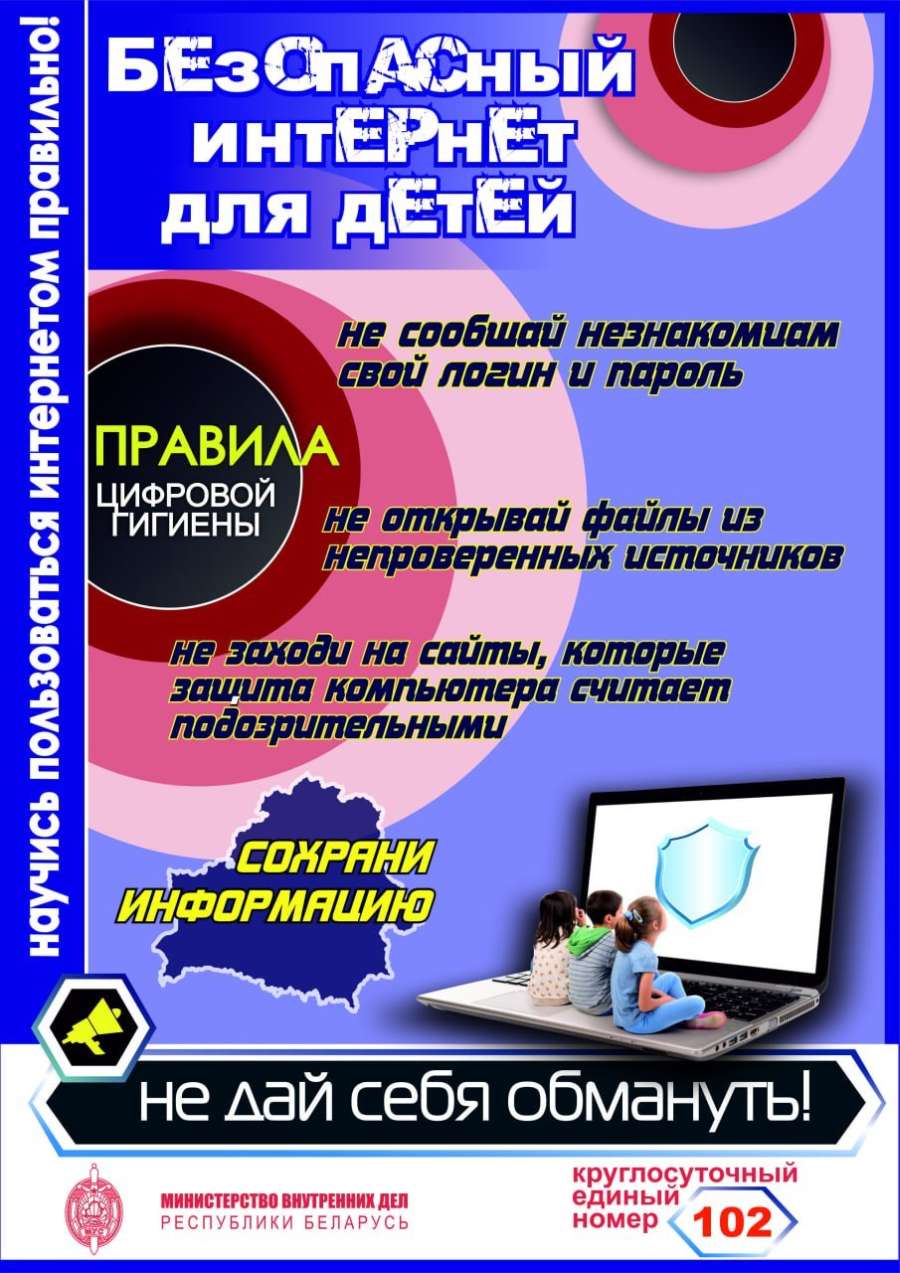

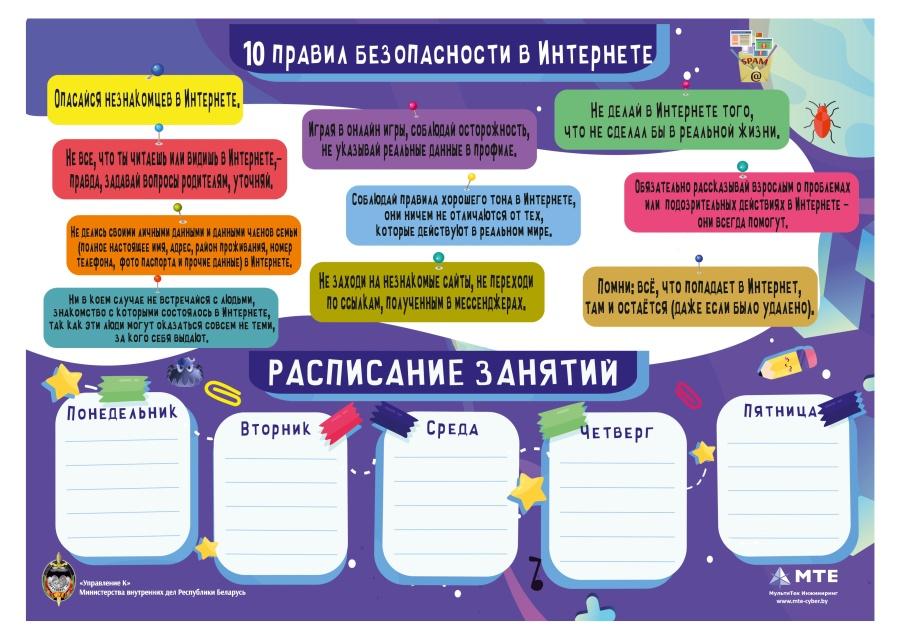

Безопасность детей в интернете

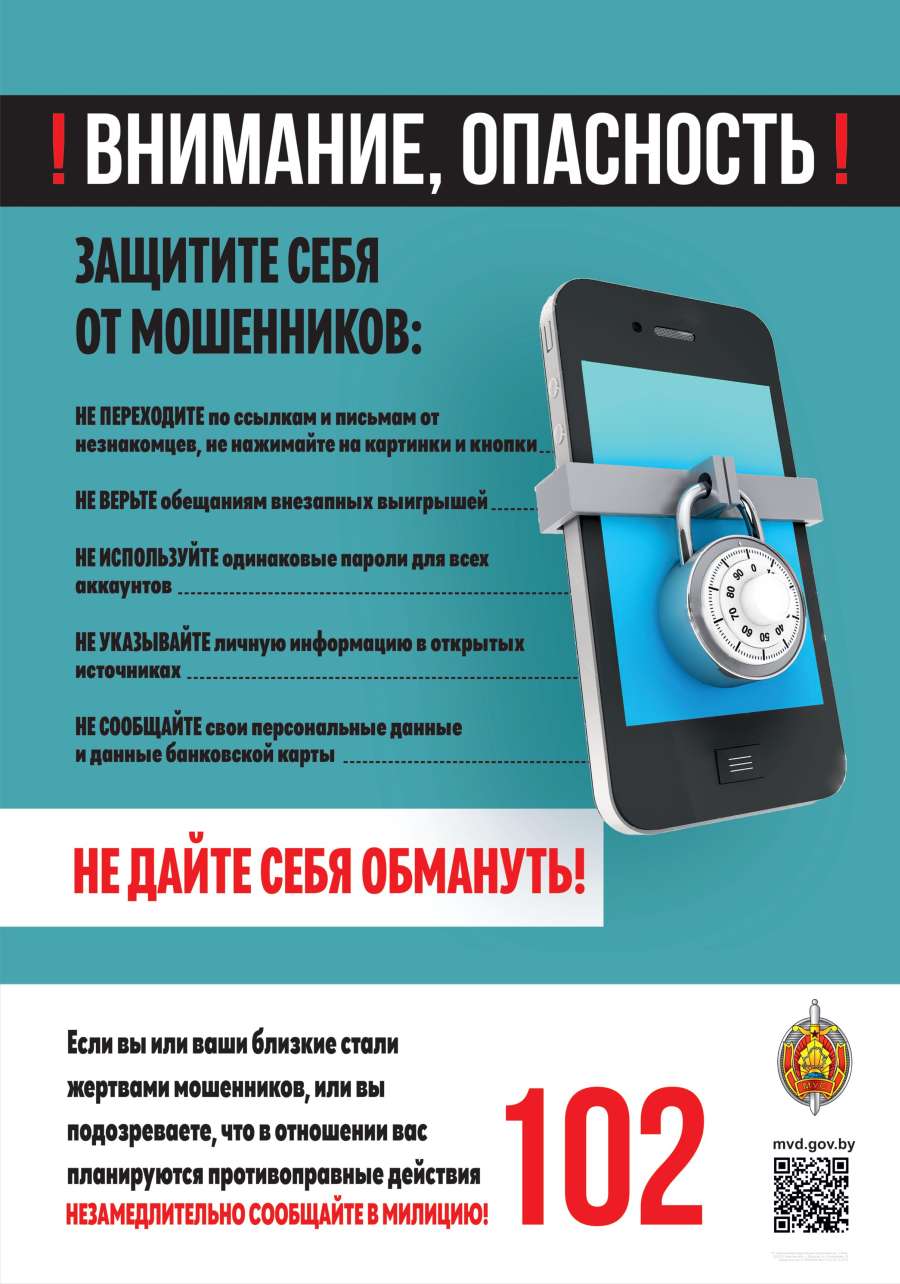

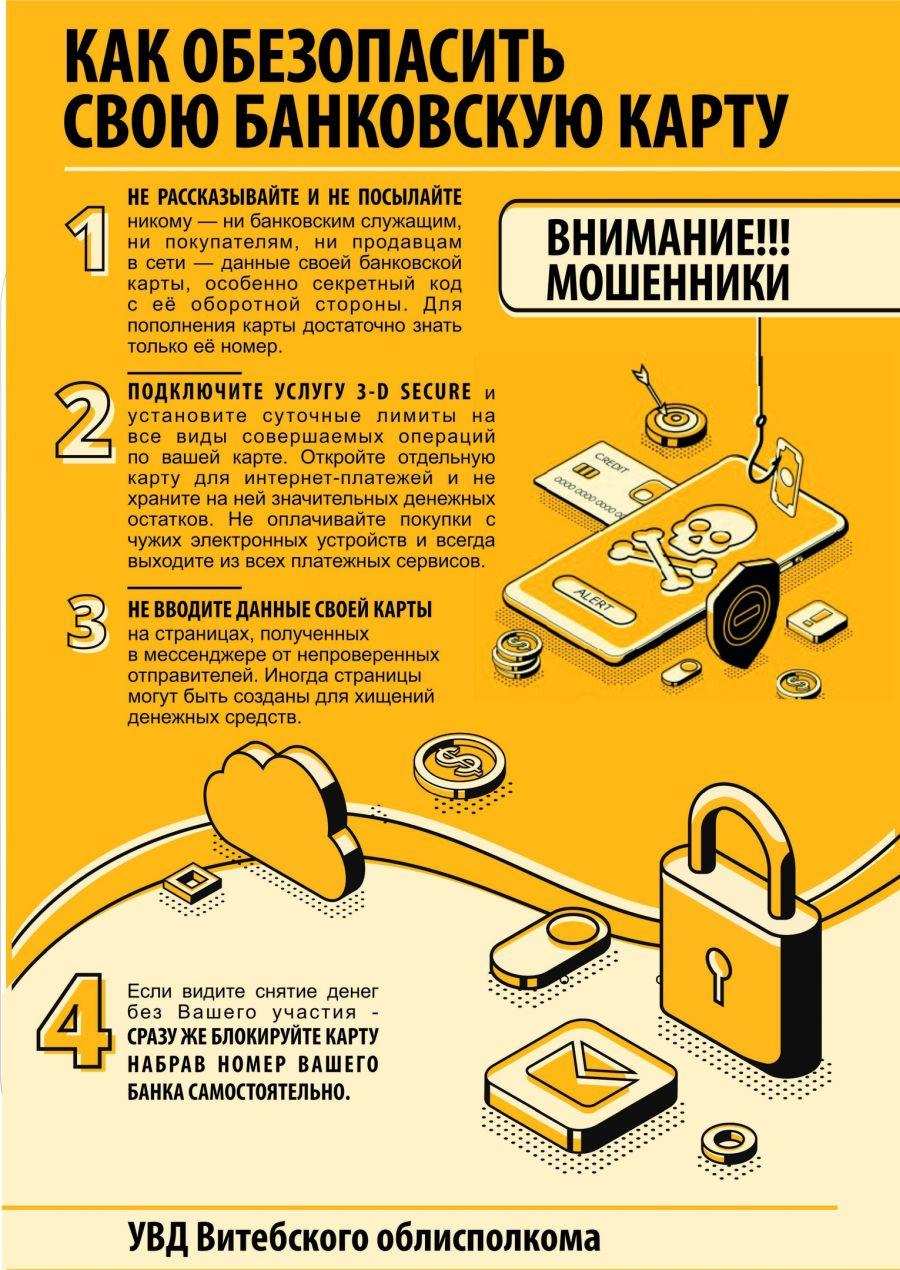

Памятка по защите от мошенников

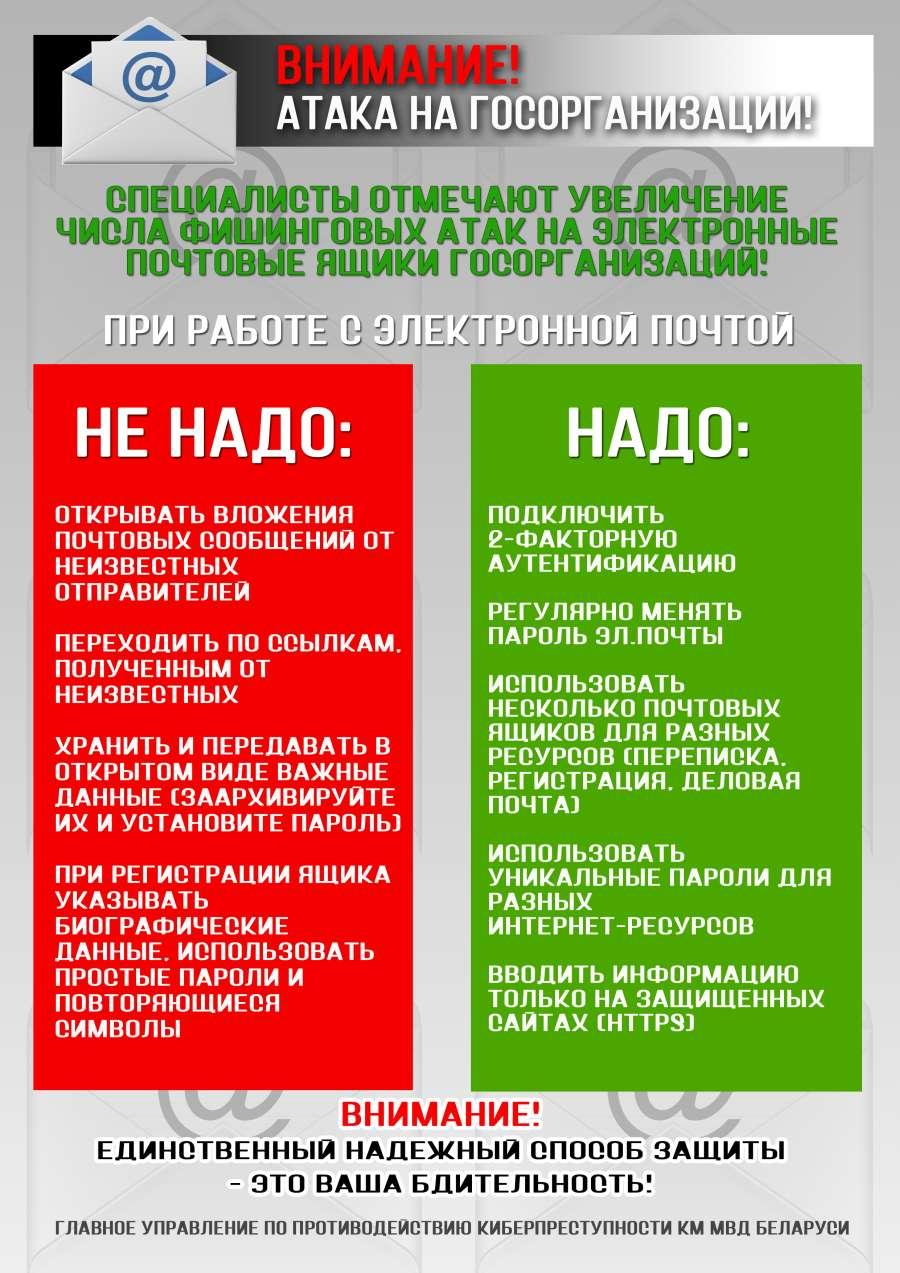

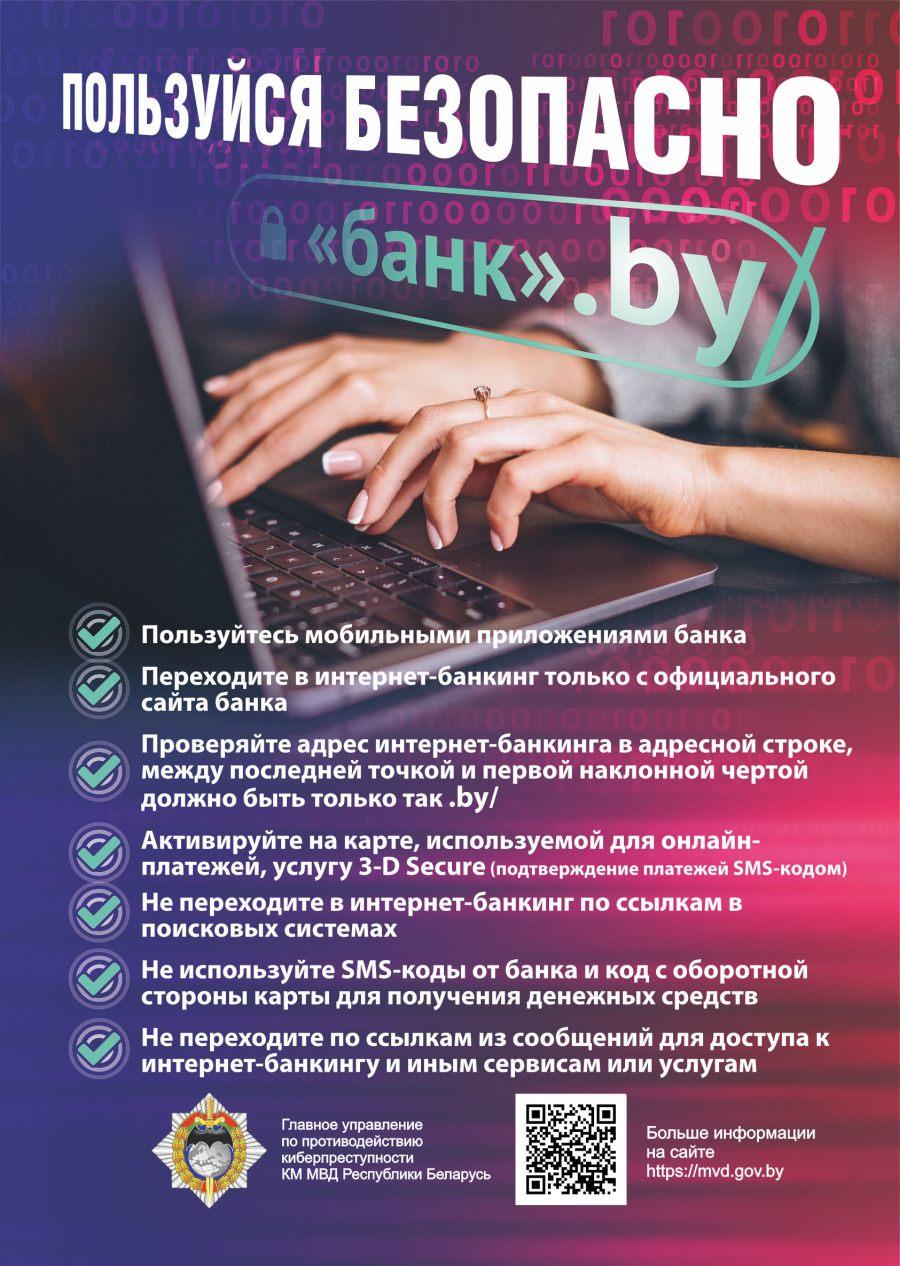

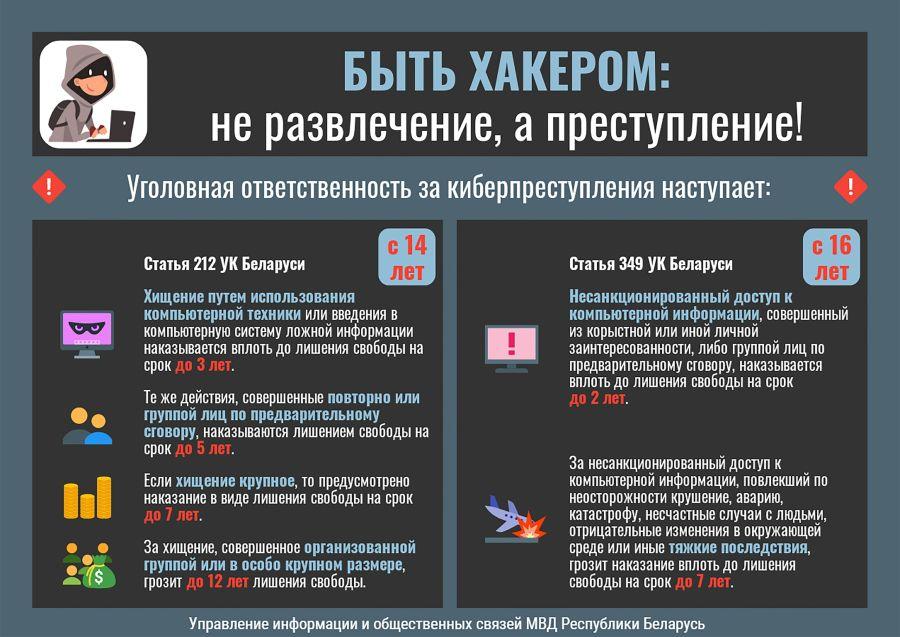

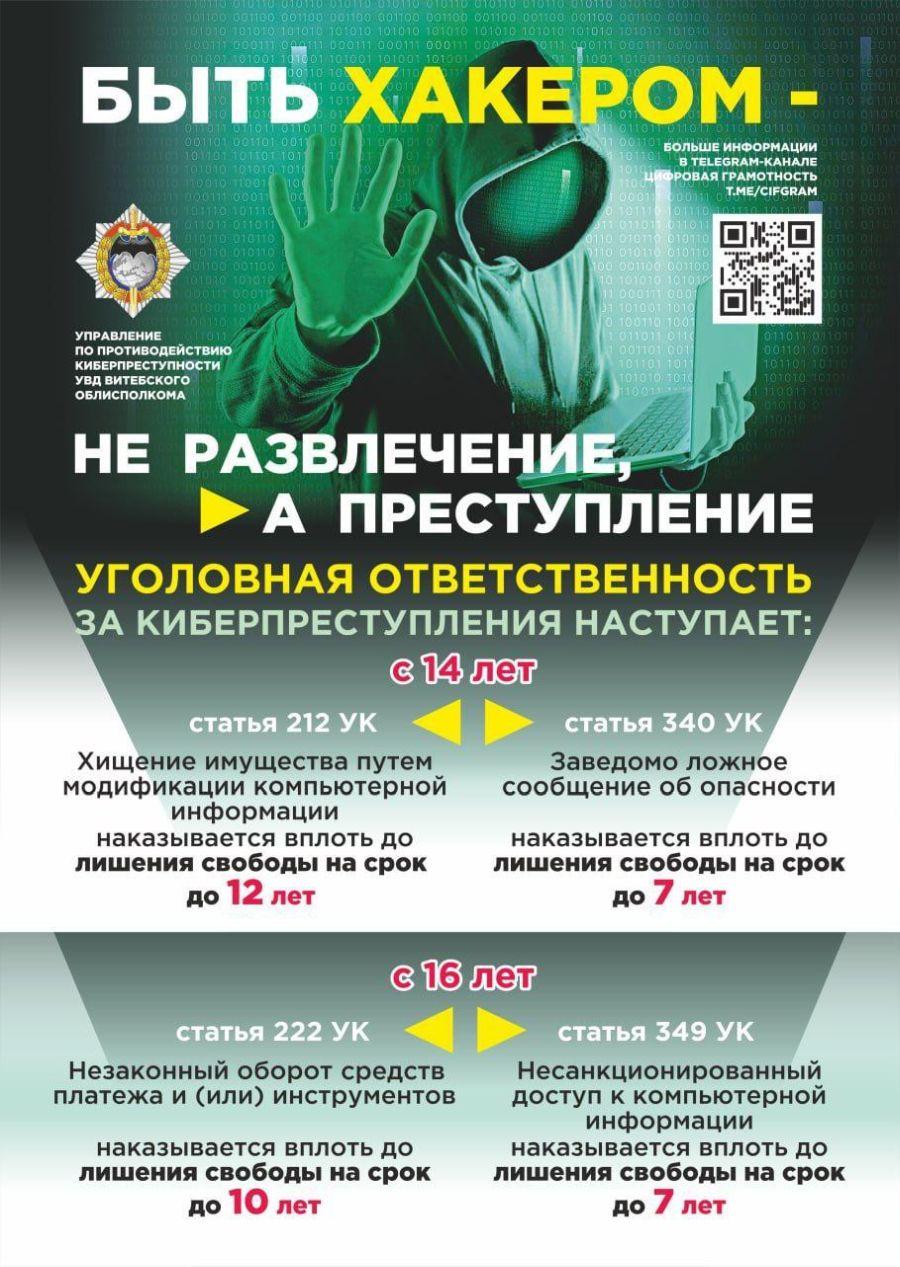

Противодействие киберпреступности

Как защитить граждан от кибермошенничества!

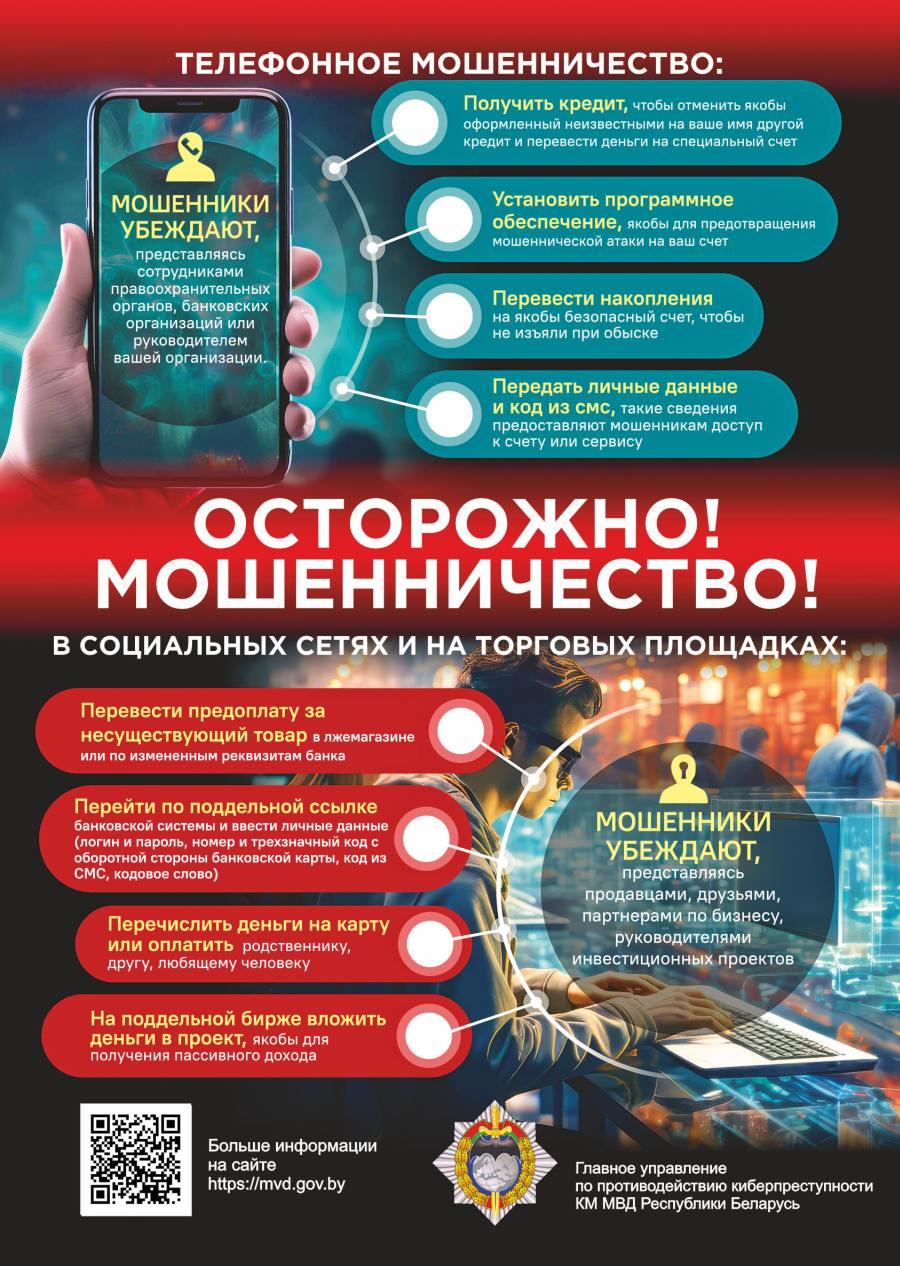

Кибермошенники постоянно совершенствуют методы обмана, используя новые технологии и социальную инженерию. Ваша задача — быть в курсе актуальных схем и уметь донести эту информацию до граждан. Ниже представлены наиболее распространённые сценарии мошенничеств и рекомендации по профилактике.

Основные схемы кибермошенничества

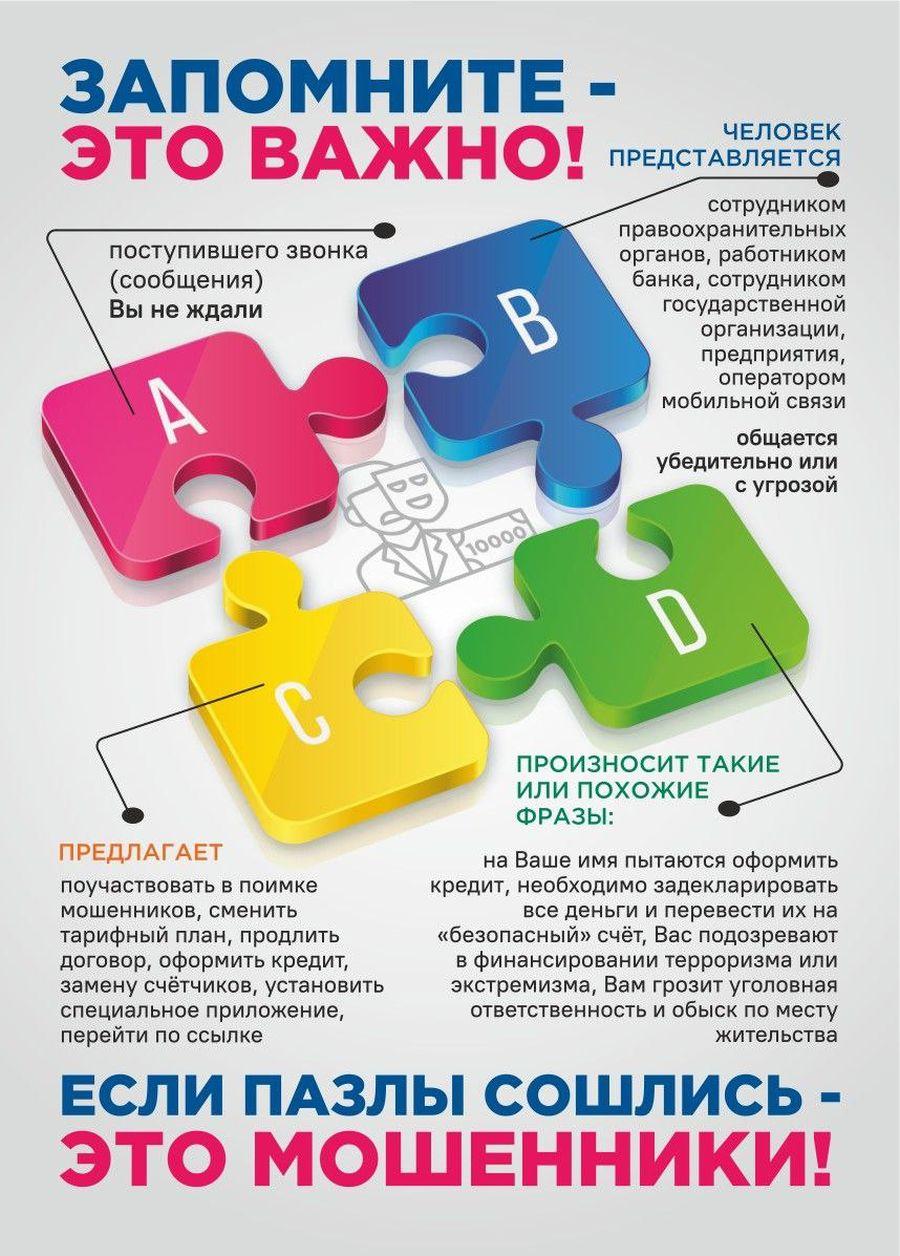

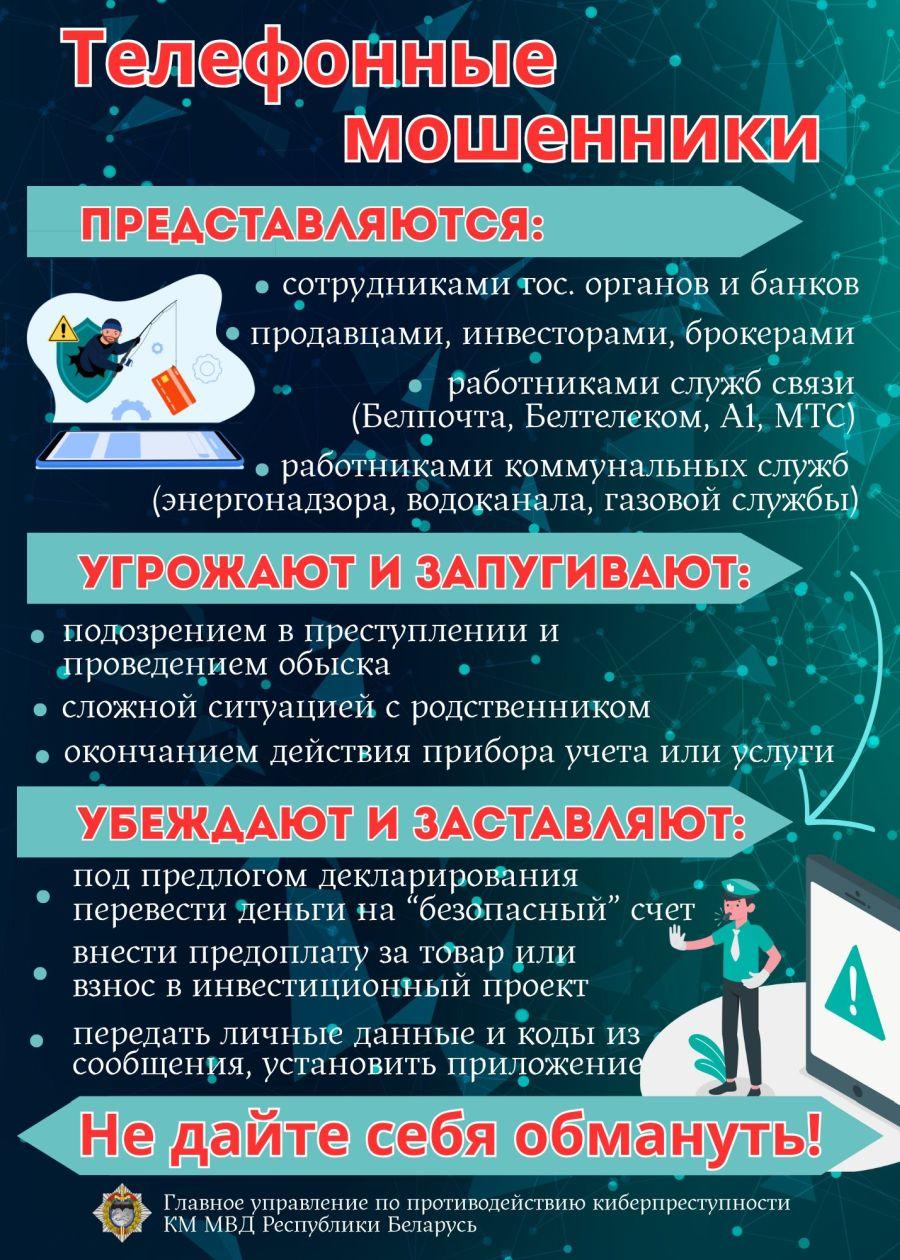

Мошенничество под видом работников коммунальных служб

и государственных органов. Злоумышленники выдают себя

за сотрудников коммунальных служб (энергонадзора, водоканала, газовой службы), а также представителей правоохранительных органов, банков или других государственных структур. Они могут звонить

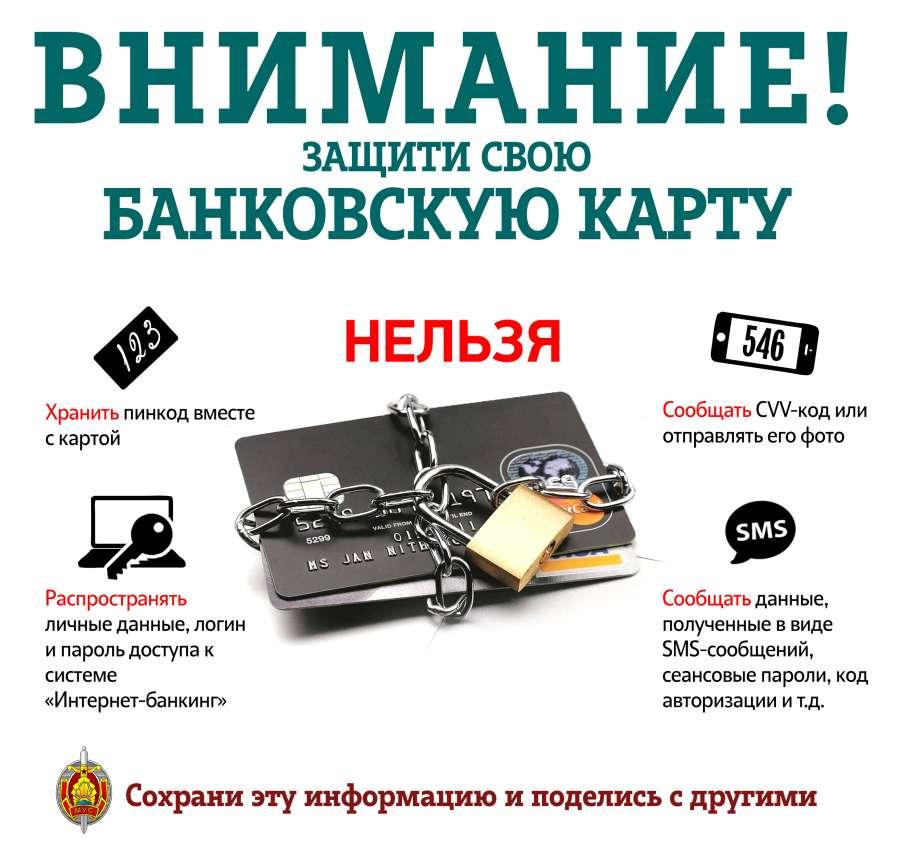

по телефону, в том числе по стационарной линии, или использовать мессенджеры (Viber, Telegram, WhatsApp). Цель — под любым предлогом получить личные данные, реквизиты банковских карт или вынудить перевести деньги на «безопасные» счета. Часто работают

в паре: один представляется сотрудником коммунальной службы, другой – правоохранительных органов или банка, убеждая жертву, что ее данные скомпрометированы, и для «спасения» средств необходимо оформить кредит или перевести деньги.

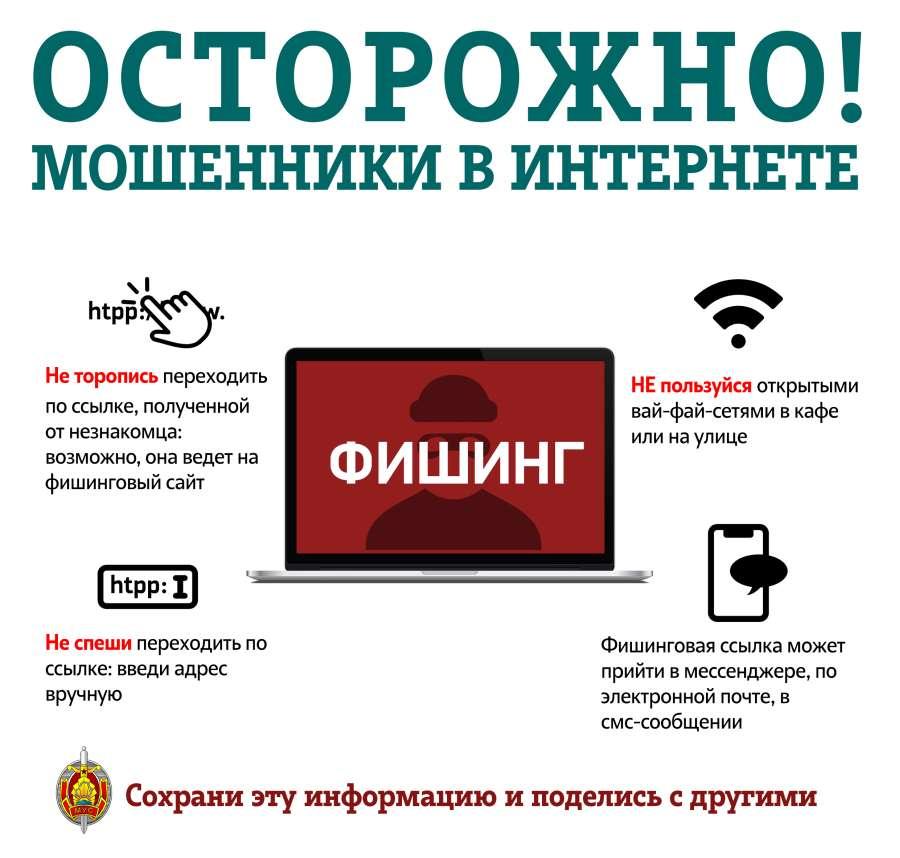

Мошенничество с использованием мобильной связи. Мошенники представляются сотрудниками операторов сотовой связи (А1, МТС). Под предлогом окончания срока действия договора или необходимости обновления услуг они убеждают жертву перейти

по ссылке из мессенджера и скачать поддельное приложение. Такие приложения дают злоумышленникам полный доступ к данным

на смартфоне, включая коды из SMS, логины и пароли к онлайн-банкингу. Важно помнить: безопасное скачивание приложений возможно только из официальных магазинов, таких как Google Play, App Store, App Gallery. Никогда не устанавливайте приложения, переходя по сомнительным ссылкам.

Использование дипфейков и нейросетей. Киберпреступники активно применяют нейросети для создания поддельных голосовых сообщений и видео (дипфейков) с использованием голоса или изображения родственников и знакомых жертвы. Затем такие фальшивые сообщения рассылаются контактам жертвы с просьбами о материальной помощи на лечение или другие нужды, часто с указанием реквизитов банковской карты или просьбой передать деньги через «знакомого».

Психологическое давление и угрозы. Мошенники, выдавая себя за сотрудников правоохранительных органов или даже вашего руководителя, пишут в мессенджерах, сообщая о якобы совершенном вами преступлении или соучастии в нем. Они могут угрожать обыском, изъятием имущества или денежных средств. Для «сохранения» денег предлагают перевести их на «защищенный» счет или передать курьеру, который на самом деле является их пособником. В таких случаях мошенники могут даже «переключать» жертву на подставных «сотрудников» различных ведомств (милиции, Следственного комитета, КГБ, ДФР, КГК).

Финансовые пирамиды и лжеинвестиции. Это одна из наиболее опасных схем. Мошенники, представляясь брокерами или трейдерами торговых площадок, предлагают жертвам быстрый и высокий доход

от инвестиций. Они создают фейковые веб-сайты несуществующих бирж с имитацией графиков и диаграмм, регистрируют «личные кабинеты»

и демонстрируют «прибыль». Могут даже позволить вывести небольшую сумму, чтобы убедить жертву в реальности заработка. Цель — вынудить человека вложить как можно больше денег, включая заемные средства или деньги от продажи имущества. После получения крупной суммы мошенники исчезают.

Использование «дропов» и ответственность. Для вывода похищенных средств мошенники активно используют «дропов» — подставных лиц, которые за вознаграждение предоставляют доступ

к своим банковским счетам. «Дропы» являются ключевым звеном преступной цепочки, через которое деньги переводятся через несколько банков на иностранные счета или конвертируются в криптовалюту. Важно знать и доносить до граждан: «дропы» несут уголовную ответственность за распространение чужих данных для доступа

к банковским счетам по статье 222 УК, предусматривающей наказание до 10 лет лишения свободы. За предоставление своих личных данных для использования в мошеннических схемах предусмотрена административная ответственность по статье 12.35 КоАП.

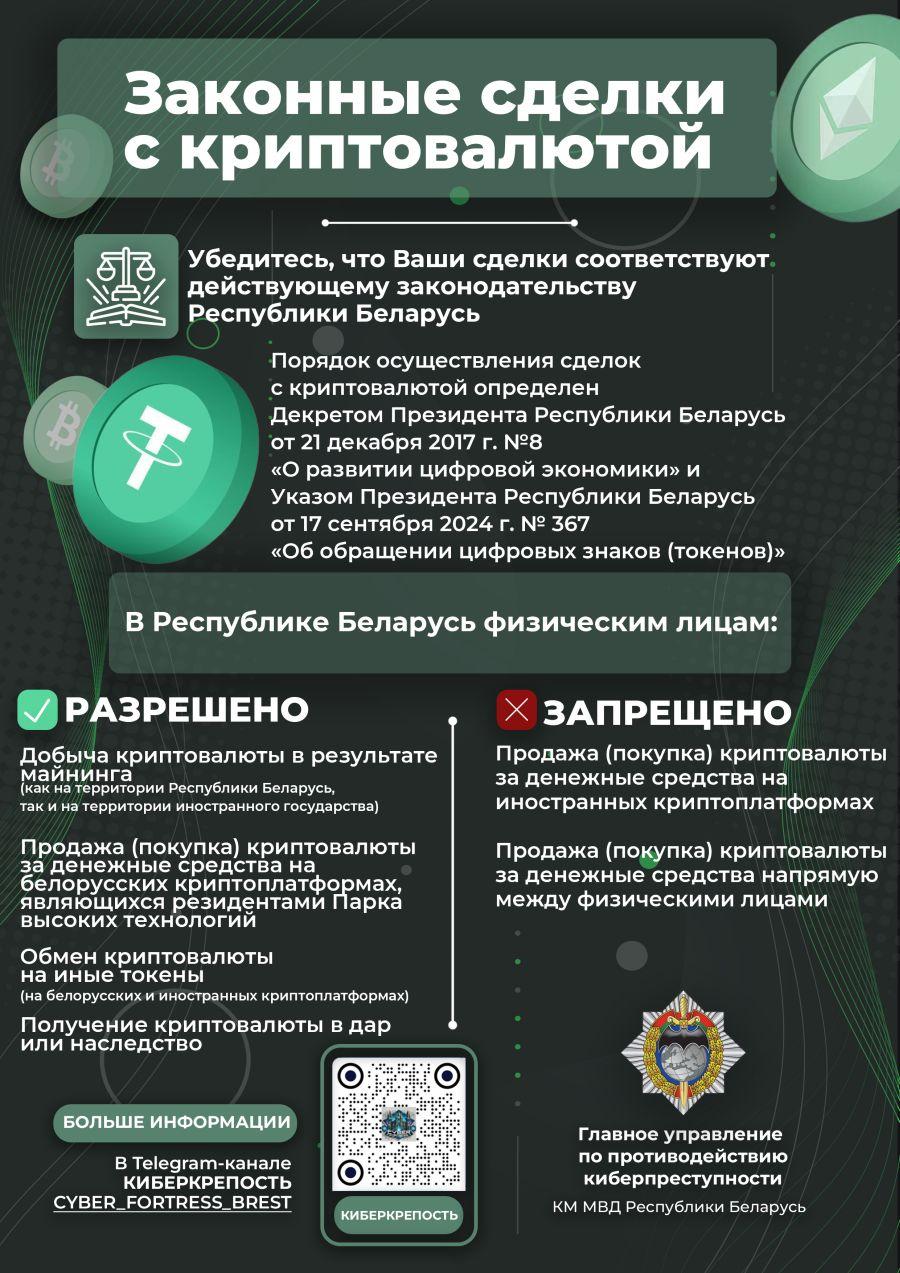

Регулирование оборота криптовалюты в Республике Беларусь. Операции по покупке и продаже криптовалюты за денежные средства (белорусские рубли, иностранная валюта или электронные деньги) разрешены только через криптобиржи (операторов обмена криптовалют), являющихся резидентами Парка высоких технологий. Запрещены

и являются незаконными операции по купле-продаже криптовалюты

на иностранных криптобиржах и у физических лиц. Порядок осуществления сделок с криптовалютой регулируется Указом Президента Республики Беларусь от 20.09.2024 № 367, за нарушение которого предусмотрена ответственность по ч. 3 ст. 13.3 КоАП, предусматривающей штраф с конфискацией всей суммы дохода.

Основные способы совершения киберпреступлений

Киберпреступностью является любая преступная активность, где объектом в качестве цели и/или инструмента является компьютер или сетевое устройство.

В некоторых киберпреступлениях осуществляются прямые атаки на компьютеры или другие устройства с целью вывода из строя. В других — компьютеры используются в своих целях киберпреступниками для распространения вредоносных программных кодов, получения незаконной информации, или для получения криптовалюты.

Разделить киберпреступления на отдельные категории не так просто, поскольку существует множество пресечений, однако в целом можно выделить следующие виды киберпреступлений:

Финансово-ориентированные киберпреступления.

Немудрено, что многие киберпреступники используют интернет с целью получения коммерческой выгоды, осуществляя следующие типы атак:

— фишинг

Кибермошенники любят собирать низко висящие фрукты, когда предоставляется возможность заразить компьютеры ничего не подозревающих жертв. В подобных схемах излюбленным средством злоумышленников является электронная почта. Суть метода заключается в принуждении получателя письма к переходу по ссылке от имени легитимной организации (банка, налоговой службы, популярного интернет магазина и т. д.). В подобных случаях целью, зачастую, является овладение банковскими данными.

— кибервымогательство

Еще один популярный метод финансово-ориентированного киберкриминала – вымогательство. Как правило, вначале у пользователя или компании, после загрузки вредоносного кода шифруются файлы, а затем поступает предложение о восстановлении в обмен на денежное вознаграждение (обычно в виде биткоинов или другой криптовалюты). Так как государственные денежные знаки можно отследить, а криптовалюту отследить сложно

— финансовое мошенничество.

Большинство изощренных схем финансового мошенничества связано со взломом компьютерных систем операторов розничной торговли с целью получения банковских данных о покупателях (так называемые целевые атаки) или последующими манипуляциями полученной информацией. Некоторые типы мошенничества, связанного с финансами, чрезвычайно сложно обнаружить.

Киберпреступления, связанные со вторжением в личную жизнь

Существует несколько типов подобных киберпреступлений, целью которых является кража личной конфиденциальной информации. Хотя зачастую злоумышленниками движет более глубокая мотивация (например, денежная или связанная с изменение политических настроений), основное внимание сосредоточено на обходе законов и поиске брешей в технологиях, которые защищают персональные конфиденциальные сведения.

— кража персональных данных

Кража личной информации обычно происходит с целью последующей подмены личности человека или группы людей. Хотя некоторые злоумышленники крадут паспорта или другие удостоверения личности для физической подмены личности, в основном кража персональных данных происходит исключительно в интернете.

Например, некто, желающий получить банковский заем, может украсть персональную информацию человека с хорошей кредитной историей.

— шпионаж

Целью шпионажа, начиная от взломов индивидуальных компьютеров или устройств и заканчивая нелегальной массовой слежкой, является тайное отслеживание нашей личной жизни. Здесь может быть как физический шпионаж (например, при помощи веб- или CCTV-камер для наблюдения за отдельными персонами или группой людей), так и массовый мониторинг различного рода коммуникаций (чтение почты, текстовых сообщений мессенджеров, смс и так далее).

Нарушение авторского права

Нарушение авторских прав – одна из наиболее распространенных форм киберпреступлений. В первую очередь в эту категорию попадает выкладка в общий доступ музыки, фотографий, фильмов, книг и т. д. без согласия авторов.

Спам

Спам – чрезвычайно распространенный и многовариантный тип киберпреступлений. Сюда входит массовая рассылка по электронной почте, смс, мессенджерам и другим каналам коммуникации. Любую рассылку без согласия получателей можно отнести к спаму.

Социальные и политически мотивированные киберпреступления

Некоторые типы киберпреступлений направлены на изменения настроений в политической среде или нанесение намеренного вреда или снижения влияния отдельных личностей или группы людей.

Преступления на почве ненависти и домогательства

Преступления на почте ненависти по отношению к личности или группе людей обычно совершаются на основе гендерной, расовой, религиозной, национальной принадлежности сексуальной ориентации и других признаков. Примеры: домогательства и рассылка оскорбительных сообщений и вброс ложных новостей, касающихся определенной группы лиц.

Анонимность и легкодоступность интернета серьезно затрудняют борьбу с преступлениями на почве ненависти.

Терроризм

Группировки экстремистской направленности и воинственные народы все чаще используют киберпространство для запугивания, распространения пропаганды и иногда нанесения вреда IT-инфраструктурам. Увеличения количества бизнесов, служб и устройств, доступных через интернет, несомненно будет и провоцировать новые случаи кибертерроризма.

Кибербуллинг

Использование компьютеров и подключенных устройств для домогательств, унижения и запугивания личностей подпадает под категорию кибербуллинга. Граница между кибербуллингом и некоторыми формами преступлений на почве ненависти зачастую размыта. Некоторые формы кибербуллинга (например, вброс обнаженных фотографий) могут подпадать под незаконные действия (например, эксплуатация детей).

Киберпреступления, связанные с недозволенными действиями

Изнанка интернета, именуемая также «dark web» (или глубоким интернетом), используется для совершения разного рода противоправных действий.

Груминг

Сетевой груминг связан с сексуальными домогательствами до несовершеннолетних. В процессе могут использоваться различные методы общения: смс, социальные сети, электронная почта, чаты (например, в онлайн играх) и форумы. Во многих странах груминг подпадает под категорию киберпреступлений.

Распространение наркотиков и оружия

Различные IT-решения, используемые для распространения легитимных товаров и служб, могут также использоваться злоумышленниками. Например, рынки даркнета, существующие во всемирной паутине, помогают контрабандистам продавать оружие и наркотики и в тоже время оставаться вне поля зрения правоохранительных органов.

Как же киберприступники совершают свои преступления?

Существует четыре наиболее распространенных способа, которыми пользуются киберпреступники.

Первый, которого боятся многие люди – использование вредоносных программ. Вероятно, вы понимаете, что существует множество методов эксплуатации систем, и насколько важно использоваться различными мерами безопасности, например, устанавливать длинные пароли и делать регулярные обновления. Этот тип атак базируется на злоупотреблении компьютерами и сетями.

Второй способ – DDOS атаки, когда злоумышленник пользуется коммуникационным сетевым протоколом для создания огромного количества запросов к серверу или службе. В этом типе атак главная цель – вывести из строя объект воздействия.

Третий способ – комбинация социальной инженерии и вредоносного кода. Наиболее известная форма подобного рода атак – фишинг, когда жертву принуждают к определенным действиям (нажатию на ссылку в электронном письме, посещению сайта и т. д.), что впоследствии приводит к заражению системы при помощи первого метода.

Четвертый способ – незаконная деятельность: домогательства, распространение незаконного контента, груминг и т. д. В этом случае злоумышленники скрывают свои следы посредством анонимных профайлов, шифрованных сообщений и других подобных технологий.

Как вы могли убедиться, киберпреступления включают в себя широкий диапазон незаконных деяний, начиная от мошенничества и кражи персональной информации и заканчивая преступлениями на почве ненависти и распространение наркотиков. Между этими видами существуем множество пересечений, и сложно провести точную границу. Например, фишинговая атака может быть направлена на кражу персональной информации. В то же время, подделка личности впоследствии может использоваться для получения денег, контрабандистами наркотиков или даже террористами. Важно понимать, что киберпреступления не всегда ассоциируются с изощренными схемами и не всегда затрагивают «глубокий интернет». Наилучший метод защиты от кибератак – быть в курсе современных угроз о которых мы рассказываем на нашем портале.

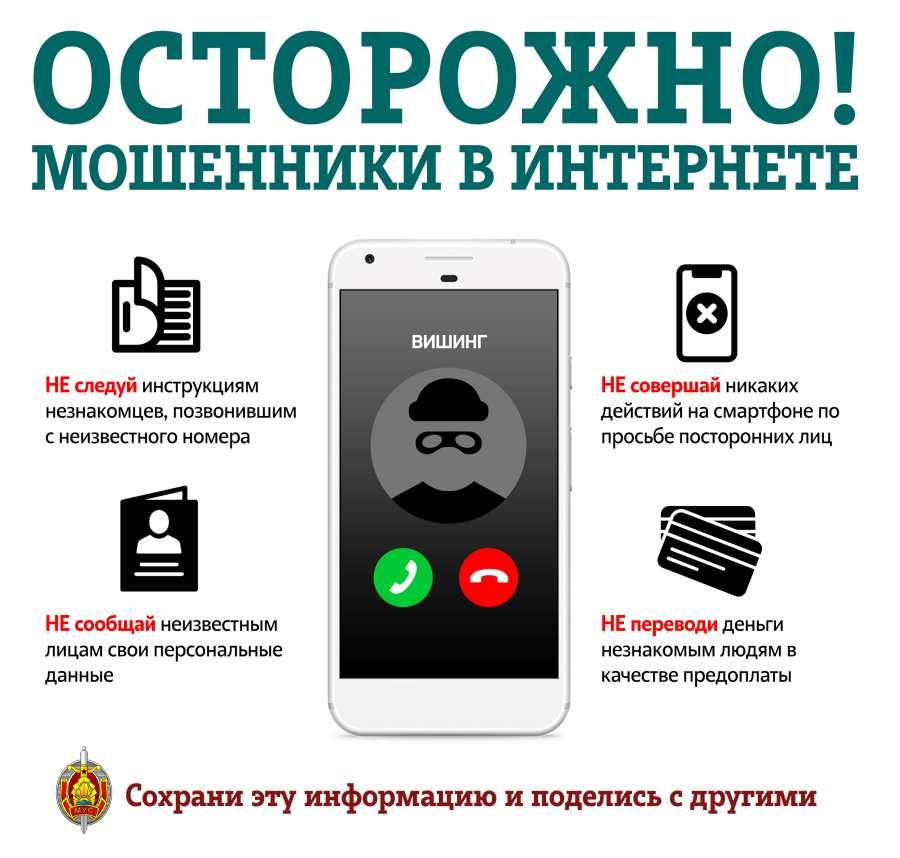

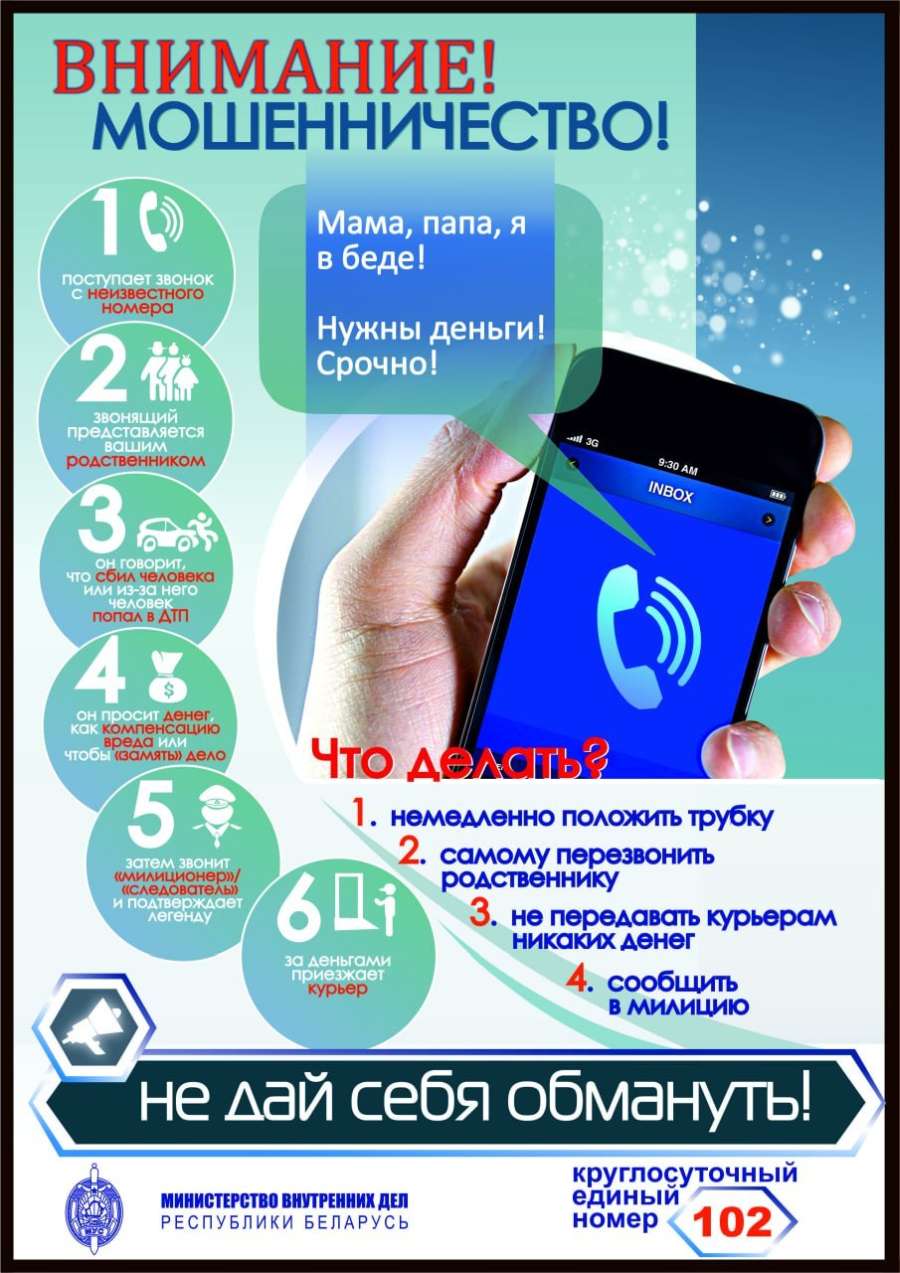

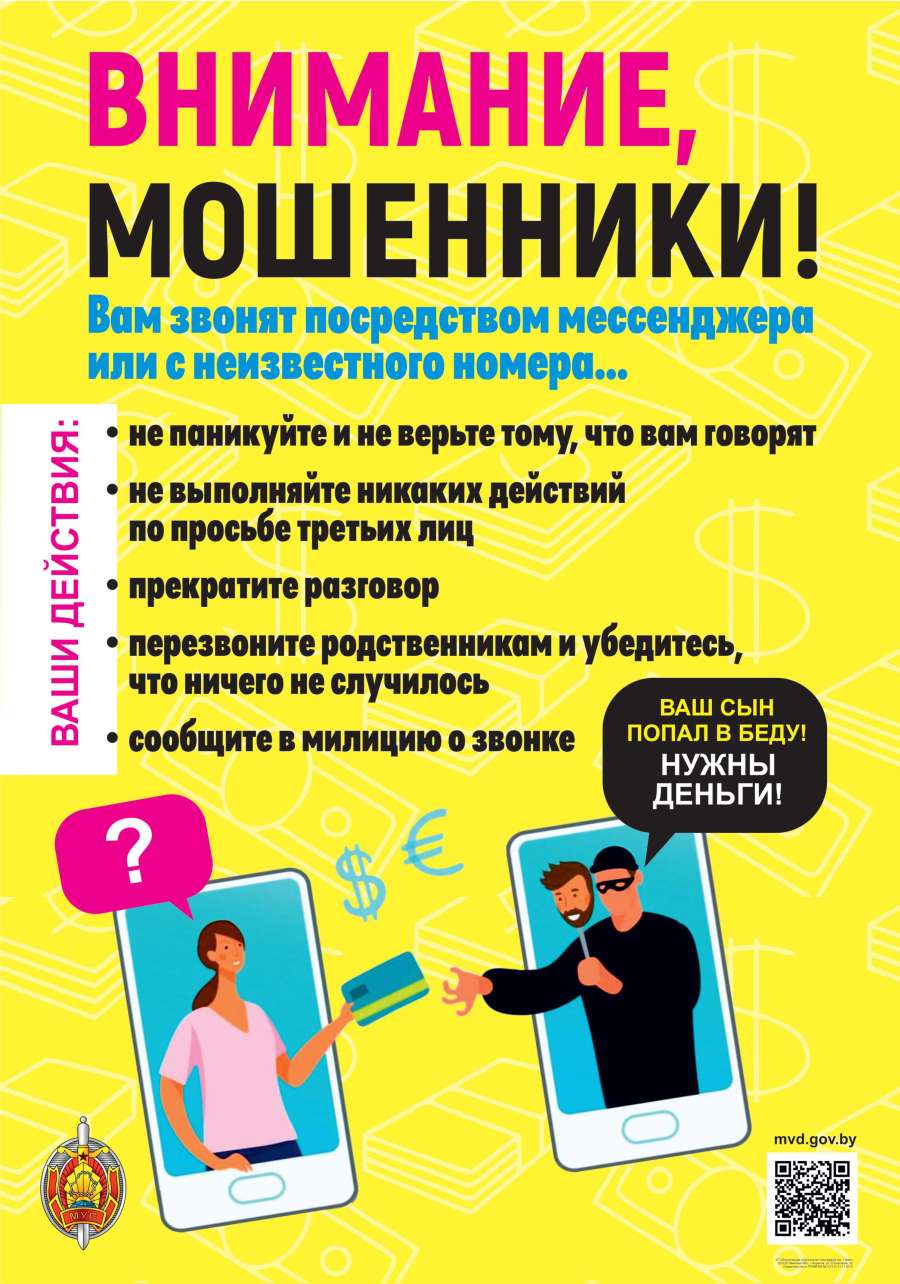

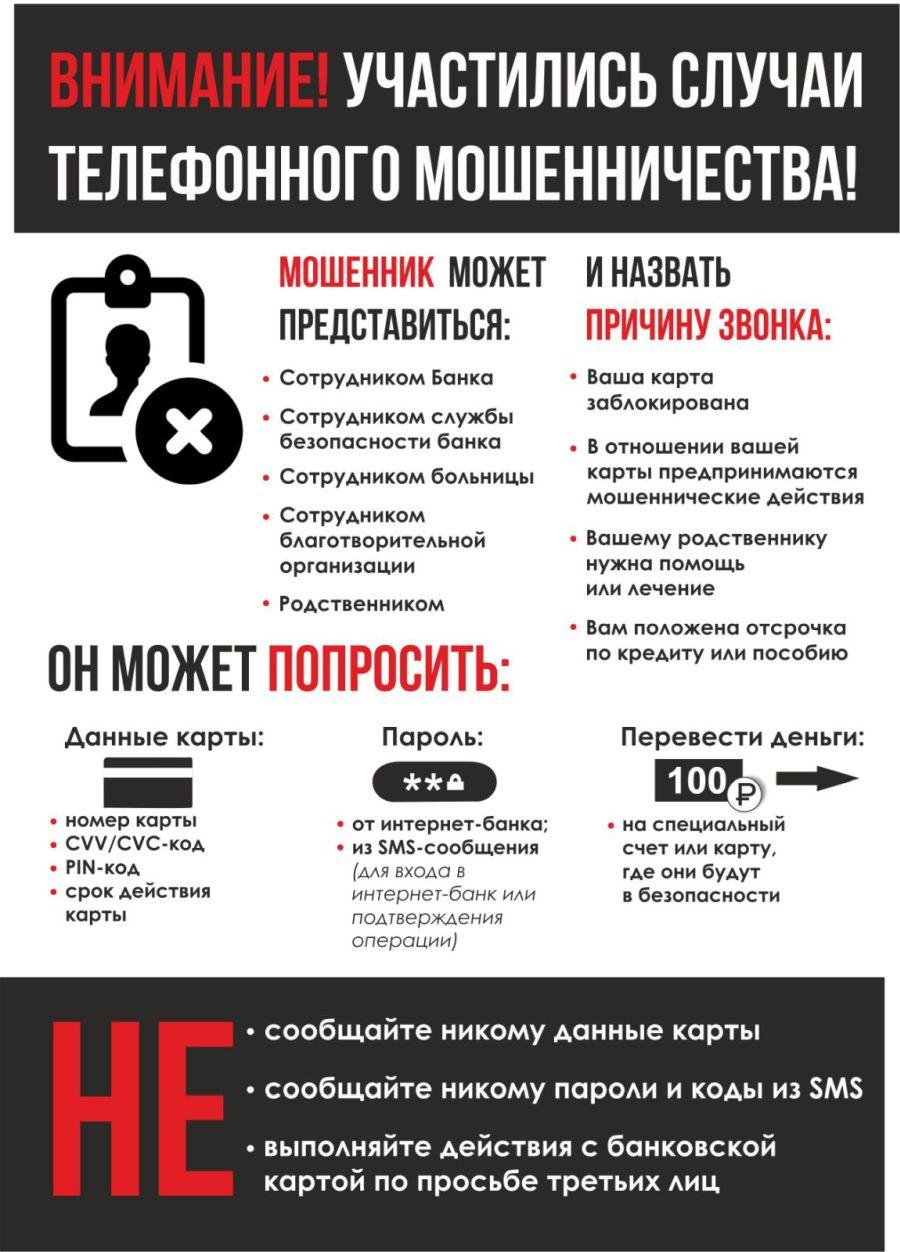

Вишинг

Вишинг (от англ. voice — голос и phishing — фишинг), или голосовой фишинг, — вид мошенничества, при котором злоумышленники используют голосовую связь для манипуляции пользователем, например с целью получения его персональных данных, таких как учетные данные от аккаунтов в интернет-сервисах или финансовые сведения.

Как и при других разновидностях фишинга, в ходе вишинговых атак мошенники используют методы социальной инженерии, чтобы вызвать доверие жертвы, напугать ее, запутать или создать ощущение срочности. Для этого злоумышленники могут представляться работниками известных компаний, знакомыми жертвы, сотрудниками полиции или государственных органов.

Термин «вишинг» могут использовать как для обозначения мошенничества, нацеленного на кражу данных, так и для обозначения любого телефонного мошенничества, в том числе сценариев, при которых злоумышленники убеждают жертву перевести им деньги или установить вредоносное ПО.

Схема атаки

Для осуществления вишинговой атаки злоумышленники могут:

- Позвонить потенциальной жертве. При этом злоумышленники могут использовать IP-телефонию и подменять номер, отображающийся на устройстве жертвы.

- Отправить потенциальной жертве SMS, сообщение в мессенджере или электронное письмо с номером телефона. В этом случае мошенники используют социальную инженерию, чтобы убедить пользователя позвонить им самостоятельно. Как правило, сообщение выглядит как автоматическая рассылка: потенциальная жертва с меньшей вероятностью ответит на такое письмо и с большей — позвонит по указанному номеру.

- Использовать сайты с поддельными предупреждениями о вредоносном ПО на устройстве (hoax), которые пугают пользователя несуществующим заражением и предлагают решить проблему, позвонив на номер мошенников.

- Использовать реальное вредоносное ПО, которое, например, автоматически перенаправляет входящие звонки на мошеннический кол-центр.

Типичные сценарии вишинг-атак

Злоумышленники могут использовать голосовой фишинг в разных схемах. Ниже приведены несколько распространенных схем вишинга:

Фальшивые запросы о помощи. Мошенники звонят от лица благотворительных организаций или правоохранительных органов, призывая жертву предоставить банковские данные для оказания финансовой помощи нуждающимся или личную информацию для расследования.

Финансовое мошенничество. Злоумышленники представляются сотрудниками банка, кредитной организации, налоговой службы или другого финансового учреждения. Они звонят потенциальной жертве и сообщают, что возникла проблема, связанная с ее счетом: например, обнаружены несанкционированные транзакции или невыплаченные налоги. Чтобы «решить проблему», пользователю предлагают совершить платеж или сообщить учетные данные от онлайн-банка и одноразовый код.

Ложная техподдержка. Злоумышленники представляются сотрудниками технической поддержки или IT-службы компании и сообщают пользователю о проблеме с его компьютером или аккаунтом. Чтобы решить ее, жертве якобы нужно предоставить собеседнику учетные данные, доступ к устройству или установить специальную программу (чаще всего это средство удаленного доступа) якобы для удаленного решения проблемы.

«Легкие деньги». Мошенники сообщают жертве о крупном выигрыше или о полагающейся ей выплате и под этим предлогом убеждают предоставить им личные данные и данные счета или карты якобы для отправки банковского перевода.

Звонки от торговых представителей. Злоумышленники выдают себя за сотрудников отдела продаж и предлагают несуществующие продукты или услуги по выгодным ценам, стремясь получить личные и банковские данные пользователя якобы для размещения заказа или его оплаты.

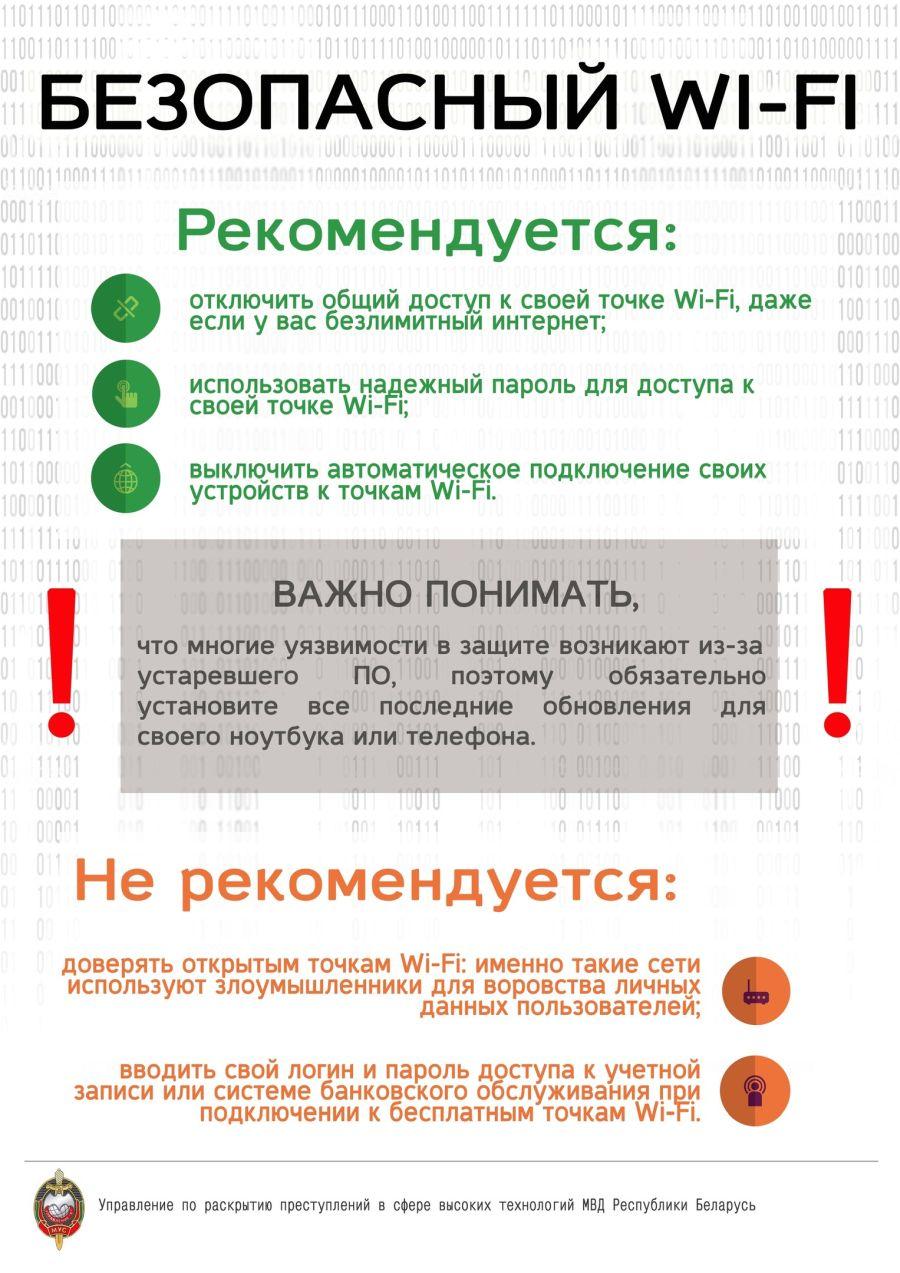

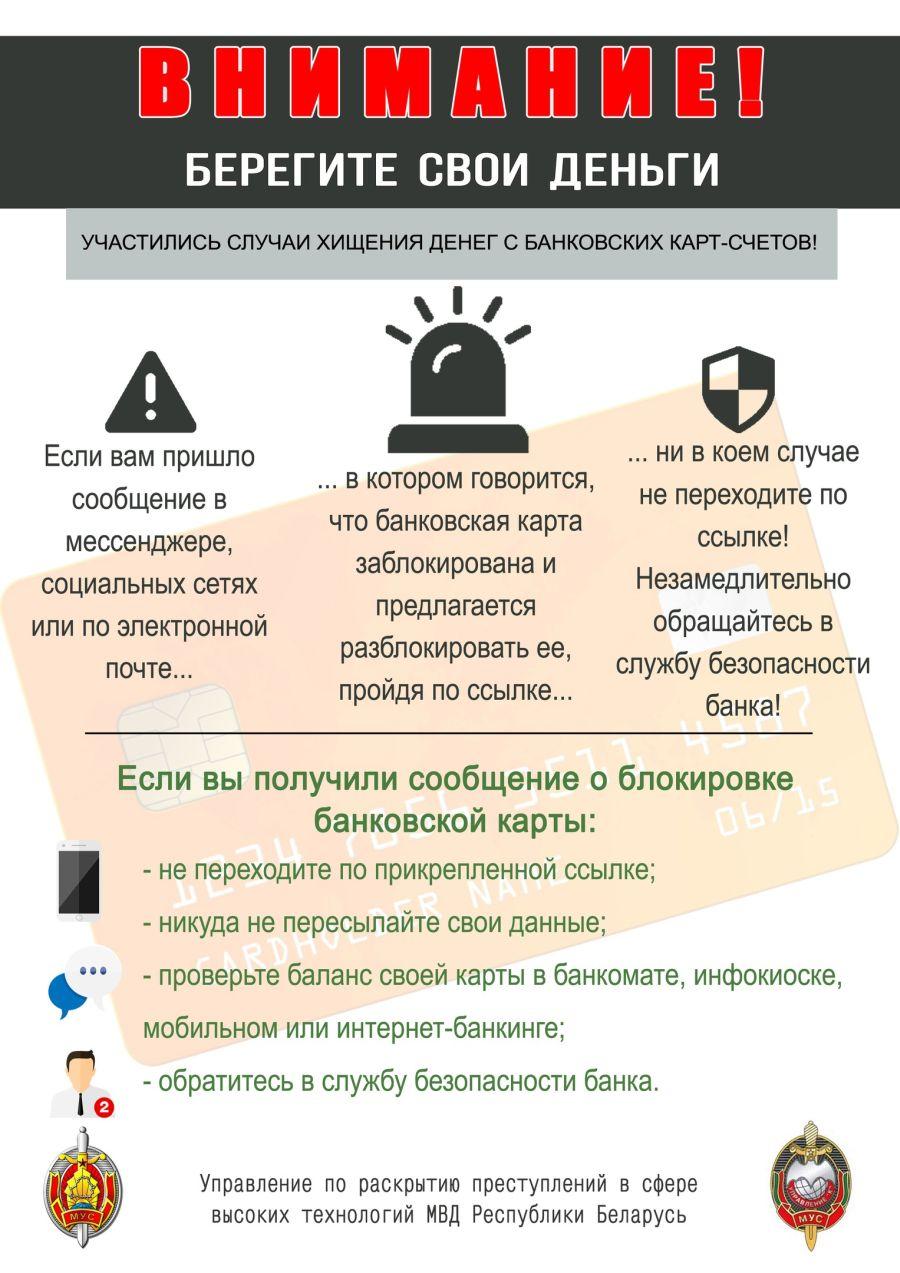

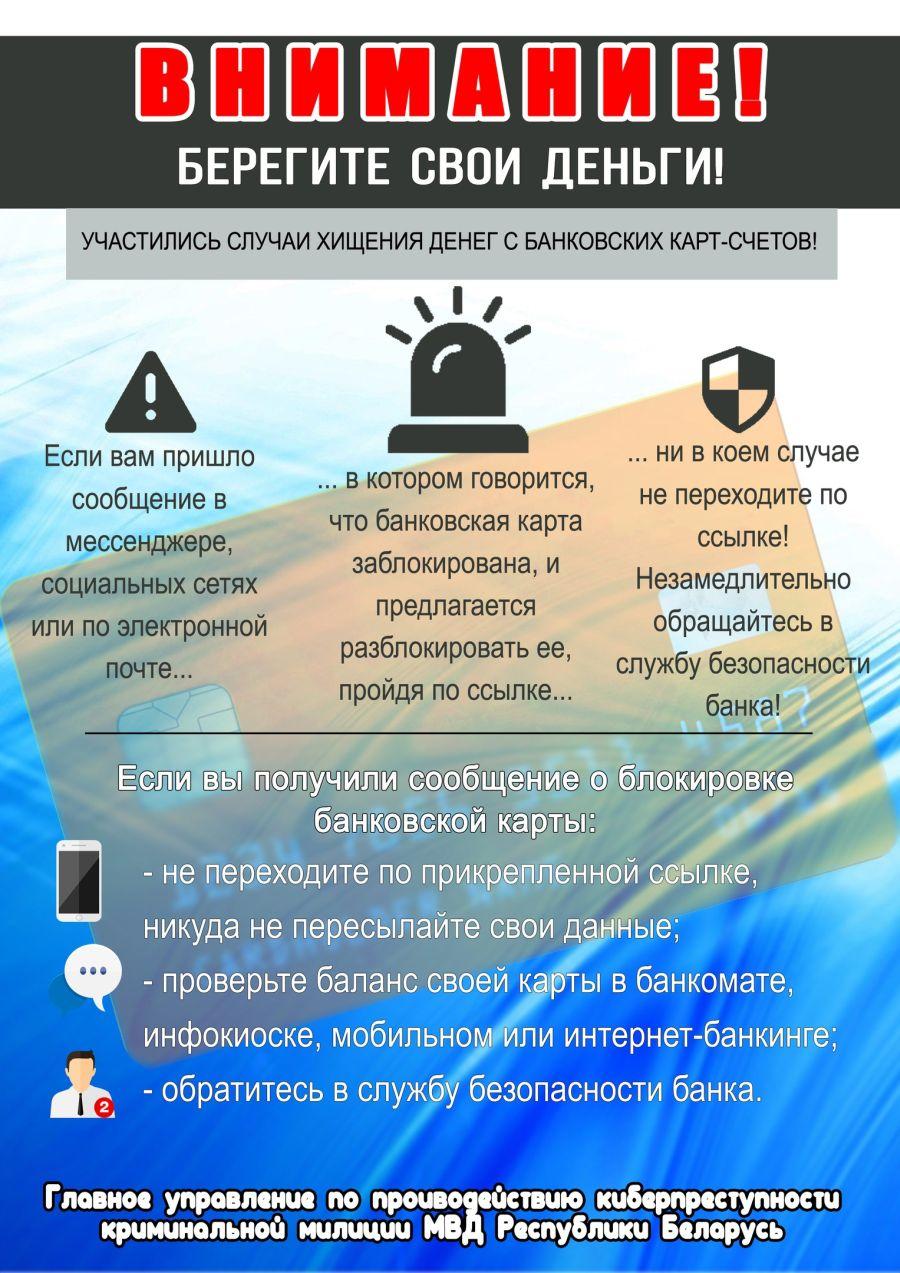

Листовки

Видео

Аудио

Заведомо ложное сообщение об опасности

Милиция напоминает

Милиция напоминает

Милиция напоминает